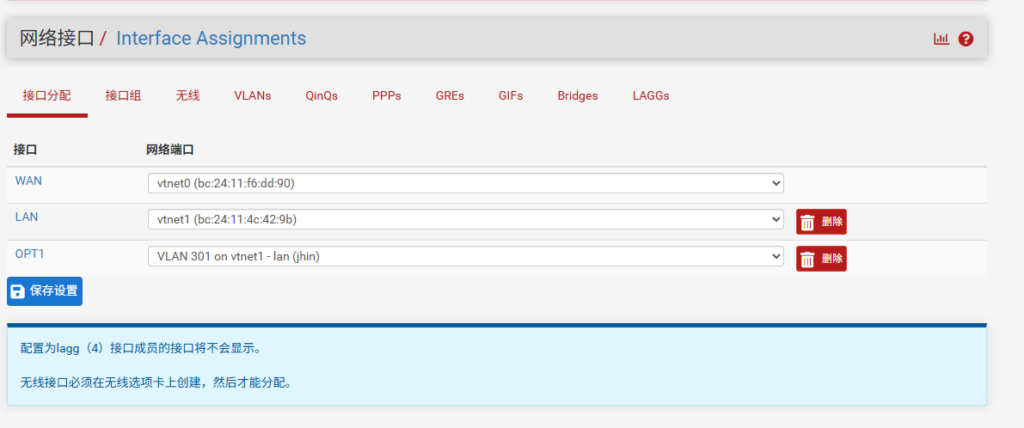

这是 pfSense 后台的接口分配页面,也是整个网络配置的起点。

可以看到当前这台 pfSense 一共识别了两块网卡:vtnet0 分给了 WAN,vtnet1 分给了 LAN。这是虚拟化环境下比较典型的分法,每块虚拟网卡对应一个逻辑接口。

页面下方有一行"可用网络端口",显示的是 VLAN 301 on vtnet1 - lan (jhin),意思是已经在 LAN 口(vtnet1)上创建了一个 VLAN 301 的子接口,还没有被分配到具体的 pfSense 接口上。这个后面会用到。

注意最上面那排标签页——VLANs、QinQs、PPPs、GREs、Bridges、LAGGs——pfSense 支持的二层/三层特性都在这里配。我们这次主要用到的就是 VLANs 这个选项卡。

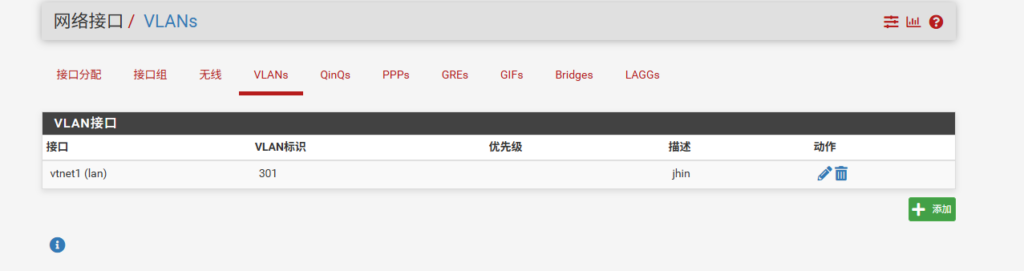

这就是VLAN 的配置界面。

父接口选的是 vtnet1,也就是 LAN 口。意思是这个 VLAN 是挂在 LAN 物理口下面的一个逻辑子网,走的是 802.1Q 标签。VLAN 标识填的 301,优先级保持默认 0,描述写了jhin。

这里的逻辑很简单:一块物理网卡,通过VLAN tag切成多个虚拟网段。比如 tag 300 给 DMZ,tag 301 给普通用户,各自隔离、各自管理。pfSense 在这点上做得很直观,填好 tag 和描述,保存就行。

有一点要注意:pfSense 这边打了 VLAN tag,下联的交换机端口也必须配成 trunk 模式,放行对应的 VLAN,不然数据包带着 tag 出去,交换机不认,直接丢弃,等于白配。

可以看到当前一共划了两个 VLAN:VLAN 301,同样挂在 vtnet1(LAN),描述是 jhin

两个 VLAN 共用同一个物理口,通过不同的 tag 做逻辑隔离。后续只要在"接口分配"页面把这些 VLAN 子接口分配出去,再配上 IP 和防火墙规则,就可以分别管控不同网段的流量了。

右边那两个图标,铅笔是编辑,红色垃圾桶是删除。右下角的绿色加号按钮用来继续添加新的 VLAN。

最上面勾选了"在接口 OPT1 上启用 DHCP 服务",子网是 192.168.40.0,掩码 255.255.255.0,可分配范围是 192.168.40.1 到 192.168.40.254。地址池设置的是从 192.168.40.50 到 192.168.40.100,也就是说 DHCP 最多分出 50 个地址,剩下的可以留给静态设备或者服务器用。

下面一大堆选项——WINS 服务器、DNS 服务器、网关、域名、租约时间等等——如果没有特殊需求,大部分留空就行,pfSense 会自动用自身接口 IP 作为网关和 DNS 转发器。

有几个值得注意的地方:

默认租约时间是 7200 秒(2 小时),最长租约是 86400 秒(24 小时)。如果是办公环境,设备比较固定,可以把租约调长一点,减少续租频率。如果是访客网络,短租约反而更合适,设备走了 IP 能快速回收。

页面最底下还有个"DHCP 静态映射"区域,可以把特定 MAC 地址绑定到固定 IP,相当于 DHCP 保留地址。对于服务器、打印机这类需要固定 IP 的设备,建议都在这里做绑定,比手动配静态 IP 好管理得多——集中在 pfSense 一个地方维护,不用一台台机器去改。

动作选的通过,接口绑定在 test 这个接口上,协议是 Any,源地址和目的地址都是 any——等于说不管什么协议、从哪来、到哪去,只要是从 test 接口进来的流量,全部放行。

这种规则在初期调试阶段是可以用的,先确保网络链路本身没问题,流量能正常跑通,之后再逐步收紧。但如果直接扔到生产环境里就不合适了。底部的规则信息显示这条规则是 admin 从 172.16.12.1 创建的,时间戳也记录得很清楚。pfSense 的 Tracking ID 机制在排查规则冲突的时候挺有用的,能快速定位是哪条规则在起作用。

给个实际建议: 调试通了之后,建议按照最小权限原则重新写规则。比如内网用户只需要上网,那就只放行目的端口 80/443,协议限定 TCP;如果有 DNS 需求,单独放行 UDP 53。一条 any any 的规则等于没有防火墙,pfSense 装了也白装。另外,建议养成给每条规则写描述的习惯,规则一多起来,没有描述的规则列表看着跟天书一样,三个月后自己都不记得当初为什么加的。

Comments NOTHING