使用一台 Windows 10 终端模拟分支机构,通过 VPN 安全接入总部内网,并能够直接访问总部内部资产。最终验证结果是Win10 成功建立隧道,并能够通过 http://192.168.10.101 访问到总部内网中的业务系统。

从整体结构来看,总部由网神防火墙承担 VPN 接入网关角色,内网业务网段为 192.168.10.0/24,其中防火墙 trust 口地址为 192.168.10.254,WAF/App 业务地址为 192.168.10.101。外网侧接口为 ge2,地址 172.16.11.92/24,WIN10是要通过外网口发起 VPN 接入。

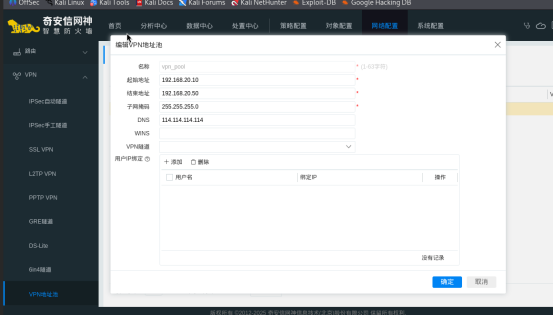

先在防火墙上准备远程接入用户的地址池。这里单独划分了 192.168.20.0/24 网段中的一段地址,例如 192.168.20.10 - 192.168.20.50,作为 L2TP 用户拨入后动态分配的虚拟地址。这样做的意义在于,将远程用户和总部本地业务网段区分开,避免地址冲突,同时也便于后续策略控制和流量识别。

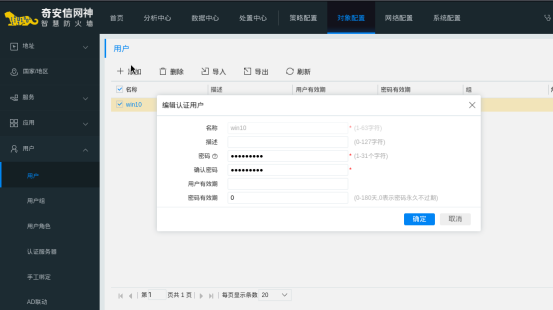

接下来需要创建本地认证用户,这个用户并不只是一个普通账号,它承担的是远程拨号身份认证的作用。

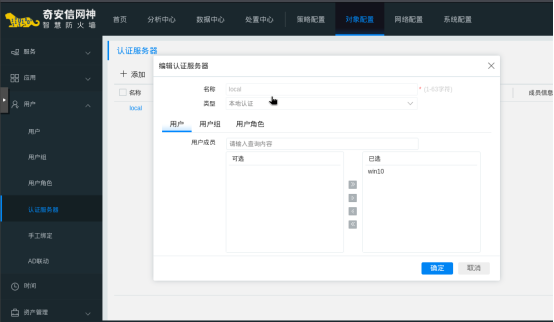

Windows 10 在建立完 IPSec 隧道后,L2TP 阶段还会继续发起用户名和密码认证,因此必须在防火墙上存在对应的本地用户,且用户名、密码与客户端配置保持一致。仅创建本地用户还不够,还需要把该用户加入 local 认证服务器中。

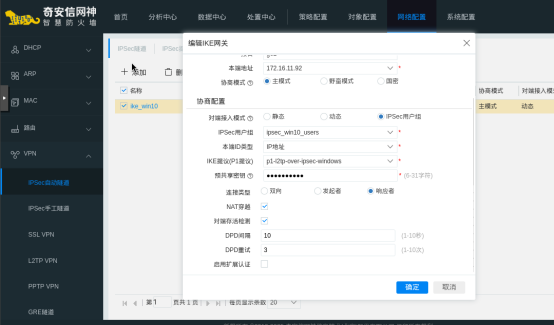

在身份认证基础具备后,就可以开始配置 IPSec 自动隧道。这里的核心思路是总部网关接受客户端拨入。因此 IKE 网关配置时,选择的不是静态对端地址,而是使用IPSec 用户组方式匹配远程客户端,并允许接收任意对端 ID。

这样做是因为Windows 10 作为拨入终端,其对端标识并不固定,使用用户组和任意对端 ID 更适合远程接入场景。

网关绑定在防火墙外网接口 ge2 上,本端地址为 172.16.11.92,认证方式采用预共享密钥,连接类型设置为响应者,表示由总部防火墙等待客户端发起连接。NAT 穿越和对端存活检测也一并启用,用于增强跨网络环境下的兼容性和隧道稳定性。

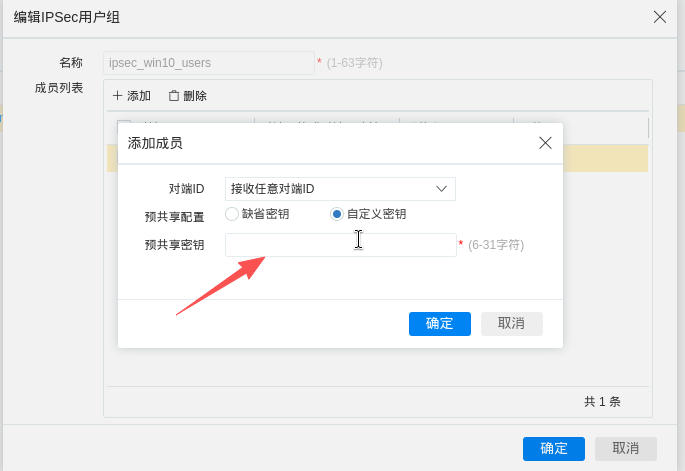

(填写之前用户相同的密钥即可)

在 IKE 网关之上,继续配置 IPSec 隧道。这里选择与 Windows L2TP over IPSec 匹配的 P2 提议,保护数据流采用较宽松的 any-any 方式,目的是先保证远程接入流量能够正常通过协商建立加密通道。对于这种拨号接入型场景来说,IPSec 解决的是传输安全的问题,它负责在公网或不可信网络上为后续的 L2TP 会话建立加密保护层。也可以理解为,L2TP 负责用户接入,IPSec 负责数据加密,两者叠加后才是完整的远程接入方案。

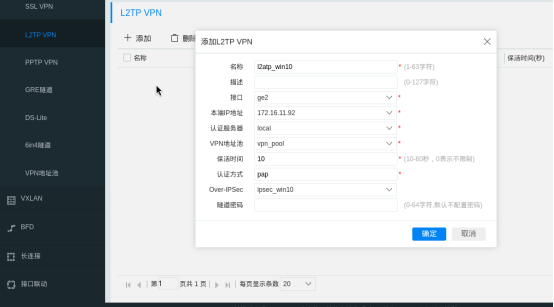

L2TP 配置中,绑定外网接口 ge2 和本端地址 172.16.11.92,认证服务器选择 local,VPN 地址池选择前面创建好的地址池,Over-IPSec 关联到刚才建立的 ipsec_win10 隧道。这样一来,防火墙就具备了完整的远程接入能力。通过 IKE/IPSec 完成安全协商,再通过 L2TP 进行用户级身份验证和虚拟地址分配。

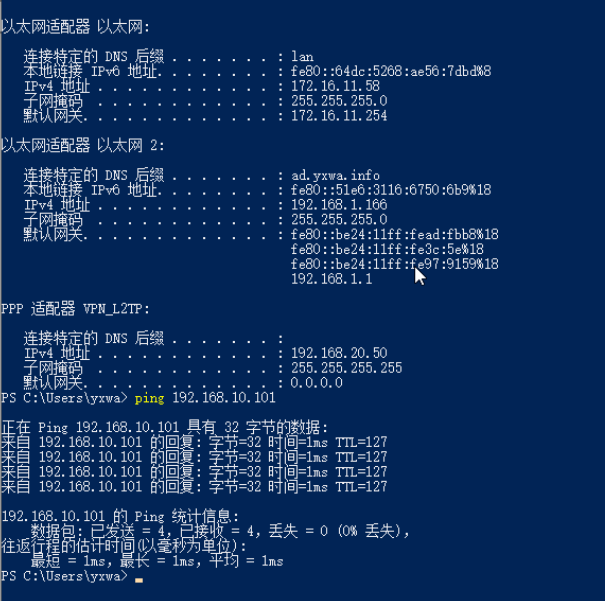

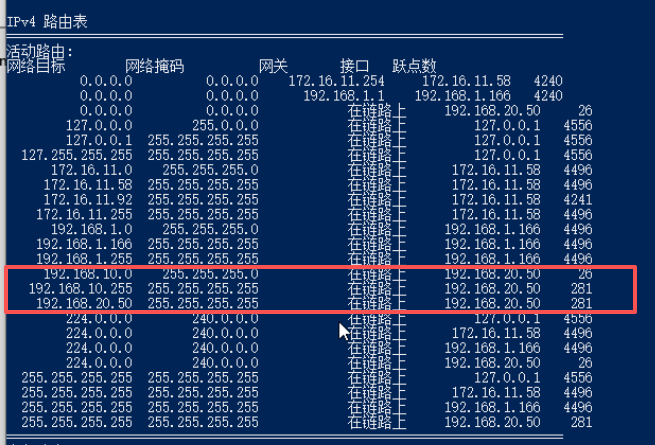

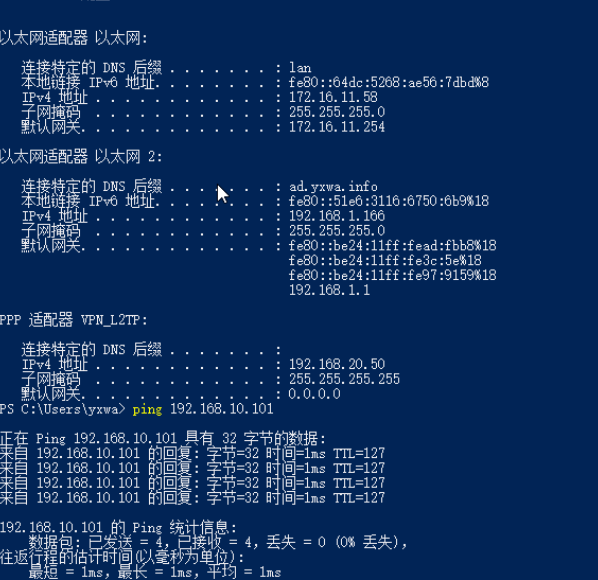

实际验证中,客户端最终成功拿到了 192.168.20.50 这一虚拟地址,说明 L2TP 地址分配已经生效,远程终端在逻辑上已经进入总部网络。

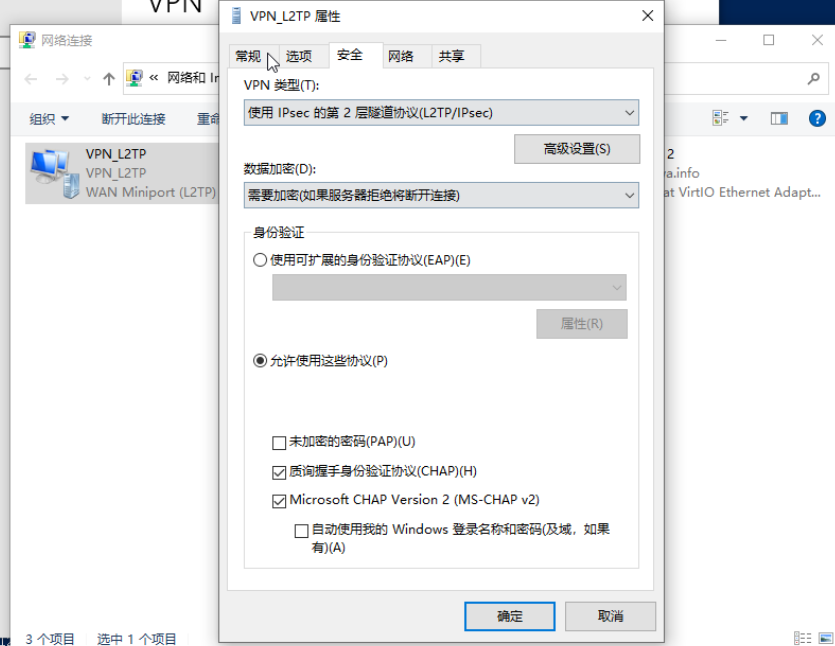

客户端侧的配置则相对直接。在 Windows 10 中新增 VPN 连接,类型选择使用预共享密钥的 L2TP/IPsec,服务器地址填写总部外网口 172.16.11.92,用户名和密码与防火墙中的本地用户一致,预共享密钥与 IKE 网关保持一致。

系统连接属性中再补充 L2TP/IPsec 的高级设置和身份认证协议,使客户端与服务端在认证方式上保持一致。完成后,Win10 能够成功建立隧道,并显示已连接。这说明总部防火墙已经能够接受来自外部网络的远程终端接入请求。

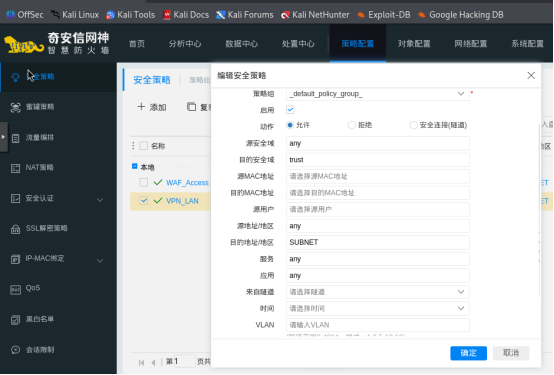

为了让远程终端真正访问总部业务网段,还需要解决防火墙的安全策略。我最终生效的做法,是单独放行远程接入用户到总部内网 trust 区域的访问,目的地址指向 SUBNET,即 192.168.10.0/24。

手操中还验证出一个关键点:该策略不应再额外绑定过窄的来自隧道条件,否则解封装后的业务流量不一定能够命中,表现为 VPN 已连接但WEB连接不上。去除这一限制后,VPN 用户到总部 trust 区域的访问恢复正常,说明流量已经能够被正确匹配和放行。

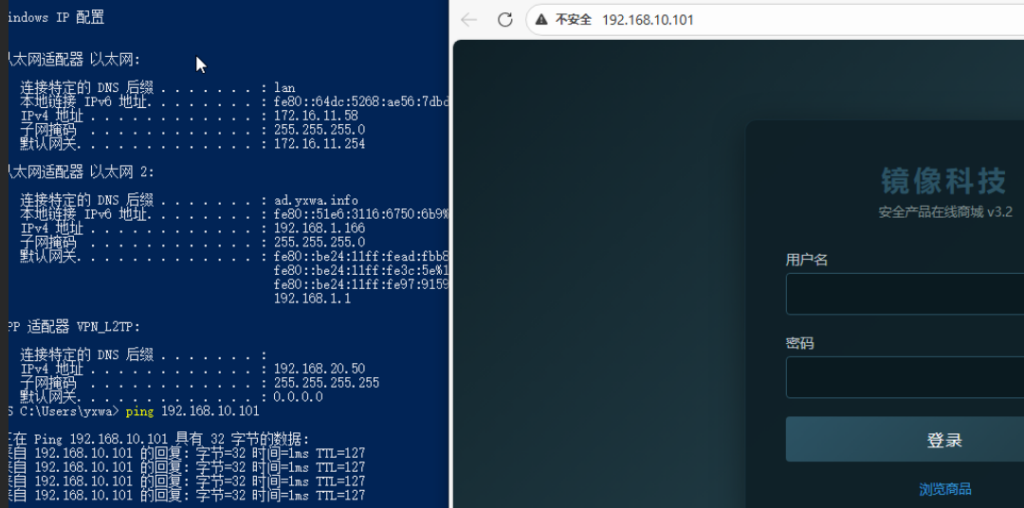

最终验证阶段,先从 Win10 侧测试到总部防火墙 trust 口 192.168.10.254 的连通性,确认 VPN 到总部内网的三层路径已经打通。之后继续测试业务地址 192.168.10.101,结果显示既可以成功 ping 通,也可以在浏览器中直接打开业务登录页。这说明远程接入终端已经不仅仅是“隧道建立成功”,而是真正能够以总部内网身份访问业务系统,达到了实验目标。

总结一下吧,地址池用于给远程用户分配内网身份,本地用户与认证服务器用于完成账号认证,IKE/IPSec 用于建立安全加密通道,L2TP 用于承载用户接入和地址分配,客户端路由用于把总部网段流量送入隧道,安全策略用于允许远程用户访问总部内网资源。

Comments NOTHING